网络暗战中,APT组织是何种存在?

黑客组织的升级版——APT组织

APT攻击,步步惊心、防不胜防

如何防护APT攻击?

个人如何应对?

提升安全意识是第一位:

➽ 时刻保持警惕,时刻注重个人隐私;

➽不随意点击未知链接,不轻易打开邮件附件;

➽对不熟悉的社交对象保持警惕;

➽不将重要个人信息随意发布到社交媒体;

➽在需要填写真实信息内容的地方谨慎确认;

➽……

企业、机构如何应对?

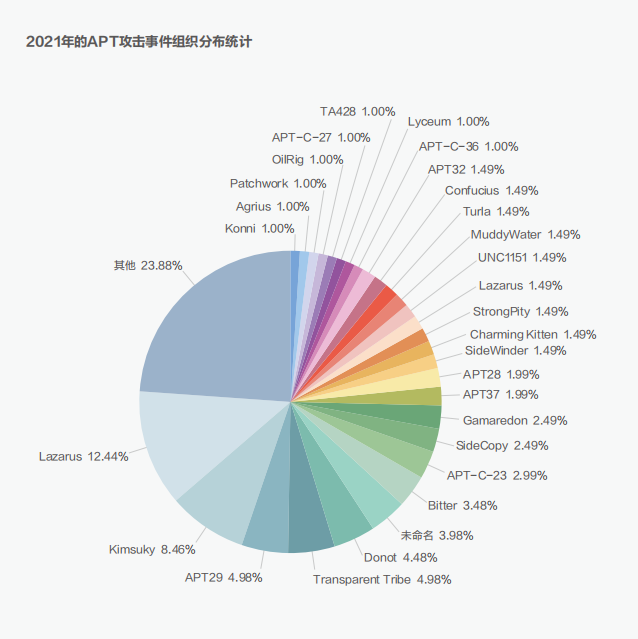

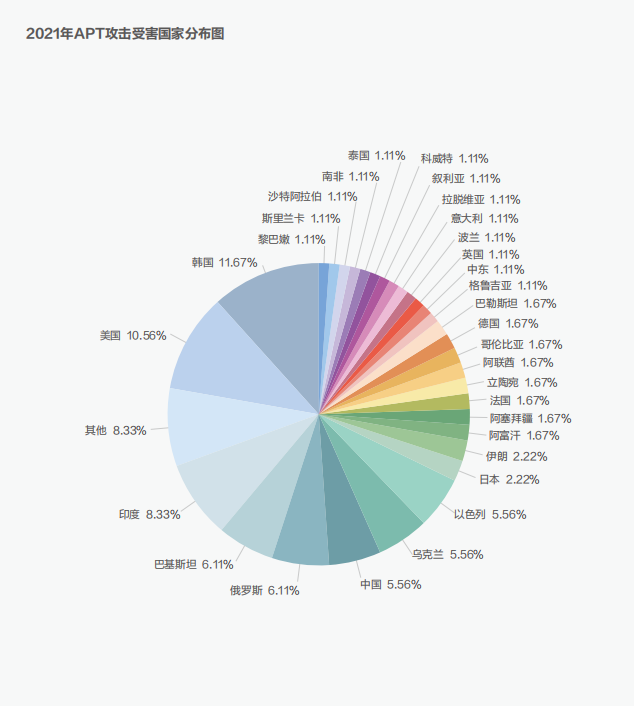

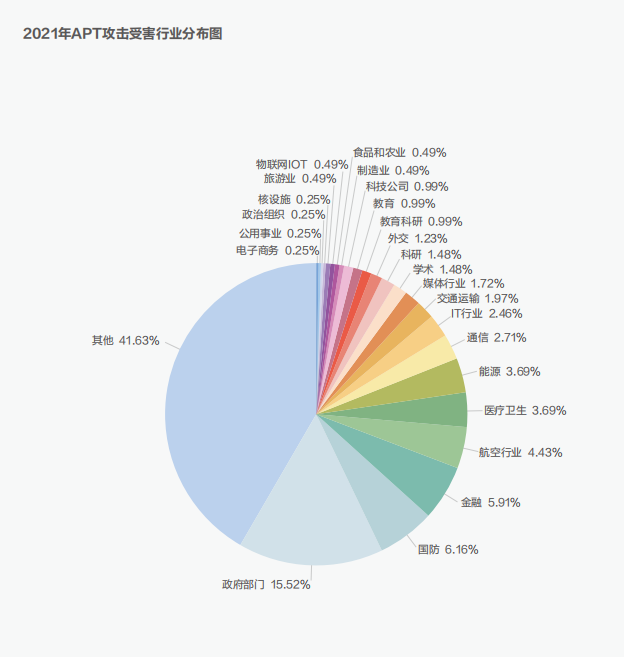

APT攻击数据总结

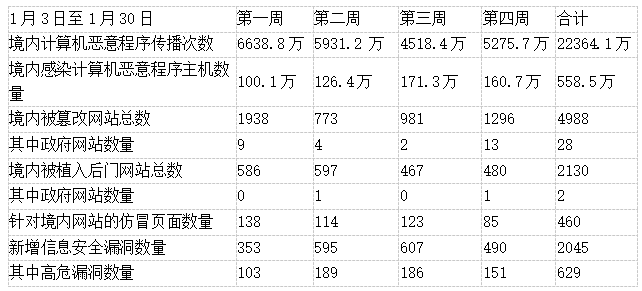

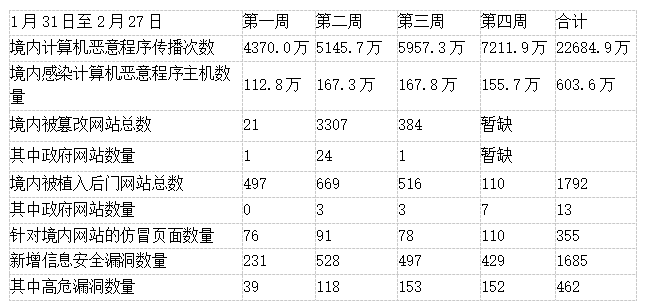

据统计数据显示,2022年1月境内计算机恶意程序传播次数达到2.2亿次之多,2月较1月小涨,涨幅约1.43%,2月每周的境内计算机恶意传播次数呈上涨趋势,第4周最高,达到7211.9万。境内感染计算机恶意程序主机数量来看,1月有558.5万,2月达到603.6万,涨幅8.08%。恶意程序会损坏文件、造成系统异常、窃取数据等,对计算机伤害很大,一定要高度重视。

猎影实验室说

云安全

云安全 大数据安全态势感知

大数据安全态势感知 物联网安全

物联网安全 工业互联网安全

工业互联网安全 新型智慧城市

新型智慧城市 安全服务

安全服务 安全管理

安全管理 数据安全

数据安全 网络安全

网络安全 应用安全

应用安全 端点安全

端点安全